Gli utenti Android in Italia e Brasile sono finiti nel mirino di un sofisticato trojan bancario che, grazie a tecniche avanzate e all’abilità di simulare il comportamento umano, sta causando danni considerevoli. Questo nuovo malware, noto come Herodotus, rappresenta un’evoluzione inquietante nel panorama delle minacce informatiche, dimostrando quanto i cybercriminali siano in grado di sfruttare ogni debolezza dei sistemi digitali per raggiungere i propri obiettivi.

I ricercatori di ThreatFabric hanno individuato come Herodotus sia in grado non solo di sottrarre le credenziali degli utenti, ma anche di prendere il controllo completo del dispositivo, sfruttando in modo ingegnoso i servizi di accessibilità offerti dal sistema operativo Android. Questo aspetto rende il malware particolarmente pericoloso, poiché consente agli attaccanti di eseguire azioni che normalmente richiederebbero l’interazione fisica dell’utente, eludendo così molti dei controlli di sicurezza implementati nei dispositivi più recenti.

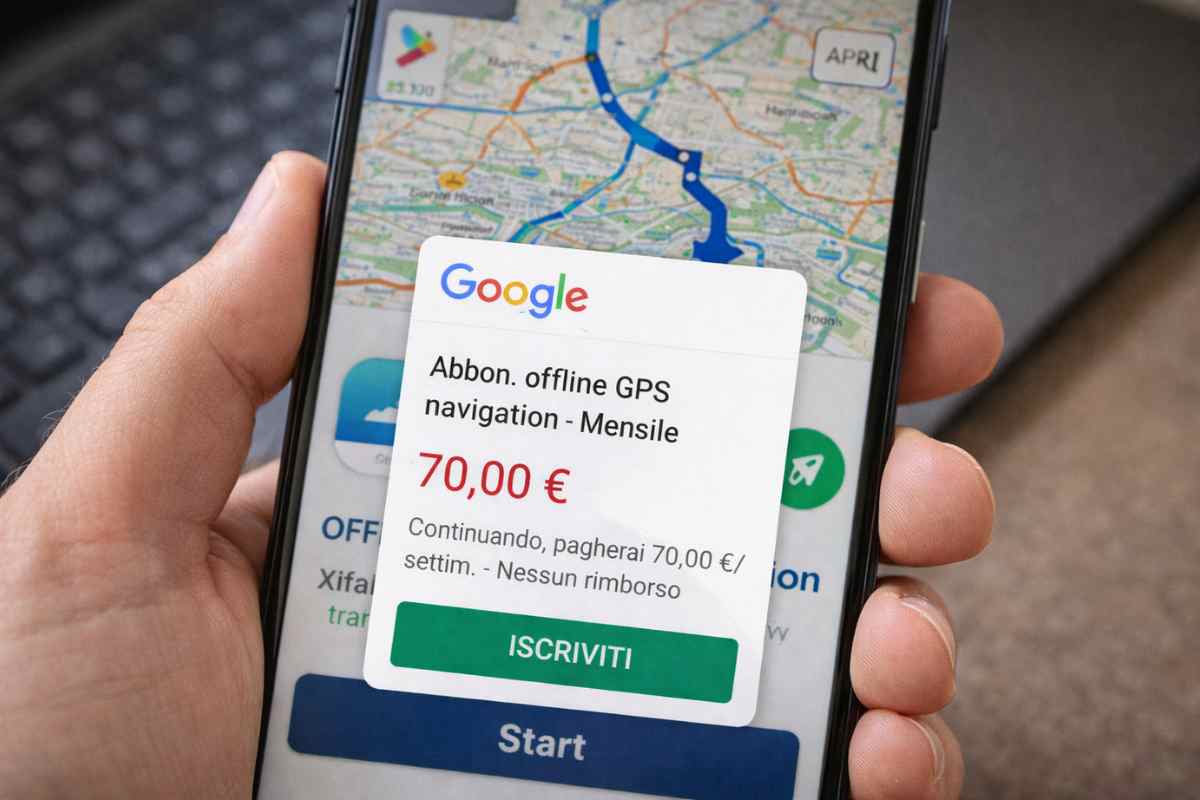

La modalità di diffusione principale di Herodotus è il smishing, una tecnica che prevede l’invio di SMS ingannevoli contenenti link dannosi. In Italia, il malware si è travestito da app “Banca Sicura”, riuscendo a convincere molti utenti a scaricarlo nella speranza di ottenere una maggiore protezione. Il dropper, ovvero il componente incaricato di installare il malware vero e proprio, è stato progettato con estrema cura per aggirare le difese introdotte con Android 13 e persuadere l’utente ad abilitare tutti i permessi necessari, compresi quelli relativi ai servizi di accessibilità.

Uno degli elementi che rendono Herodotus così insidioso è la sua capacità di imitare il comportamento umano. Quando la vittima apre l’app bancaria legittima, il malware attiva un sofisticato sistema di overlay: una schermata sovrapposta, identica a quella originale, che inganna l’utente e consente agli operatori remoti di inserire dati manualmente. Questi operatori simulano la digitazione reale, introducendo pause casuali tra la pressione di un tasto e l’altro, con intervalli che variano tra 0,3 e 3 secondi. Questa strategia consente di eludere i sistemi antifrode che cercano schemi di comportamento automatizzati, rendendo il rilevamento del malware estremamente complesso.

Per quanto riguarda le comunicazioni tra il dispositivo infetto e i server di comando e controllo, Herodotus si affida al protocollo MQTT, noto per la sua leggerezza e per la difficoltà con cui può essere tracciato dalle soluzioni di sicurezza tradizionali. Ma non è tutto: il malware utilizza avanzate tecniche di offuscamento del codice, simili a quelle già osservate in Brokewell, complicando ulteriormente il lavoro degli analisti forensi e degli esperti di sicurezza.

Un altro aspetto che contribuisce a rendere Herodotus una minaccia particolarmente preoccupante è la sua disponibilità come Malware as a Service. In pratica, i cybercriminali possono “noleggiare” l’infrastruttura necessaria per lanciare campagne personalizzate, ampliando in modo esponenziale la portata dell’attacco e abbassando la barriera d’ingresso per chiunque voglia avventurarsi nel mondo del cybercrime. Questo modello di business criminale permette di replicare rapidamente nuove varianti del malware, adattandolo a diversi obiettivi e strategie.

L’impatto sulle vittime è devastante, soprattutto perché Herodotus agisce durante sessioni bancarie attive. Mentre l’utente è convinto di operare in un ambiente sicuro, il malware è in grado di navigare, cliccare e compilare i campi necessari per effettuare transazioni fraudolente, intercettando al contempo gli SMS contenenti i codici di verifica necessari per completare le operazioni bancarie.

Per difendersi da minacce di questo tipo, è fondamentale adottare una serie di precauzioni:

- Scaricare applicazioni esclusivamente dal Google Play Store ufficiale, evitando fonti sconosciute.

- Ignorare qualsiasi link sospetto ricevuto tramite SMS o applicazioni di messaggistica.

- Mantenere sempre aggiornati il sistema operativo e le app installate.

- Diffidare da richieste anomale di abilitazione dei servizi di accessibilità.

- Monitorare costantemente i movimenti bancari e attivare notifiche di sicurezza per ogni operazione.

L’emergere di minacce come Herodotus mette in evidenza quanto sia ormai indispensabile una protezione multilivello che coinvolga non solo gli utenti, ma anche le banche e gli sviluppatori delle piattaforme digitali. In un contesto in cui le tecniche dei criminali informatici si fanno sempre più sofisticate, la collaborazione e la consapevolezza restano le armi più efficaci per prevenire e contrastare gli attacchi informatici su dispositivi Android.