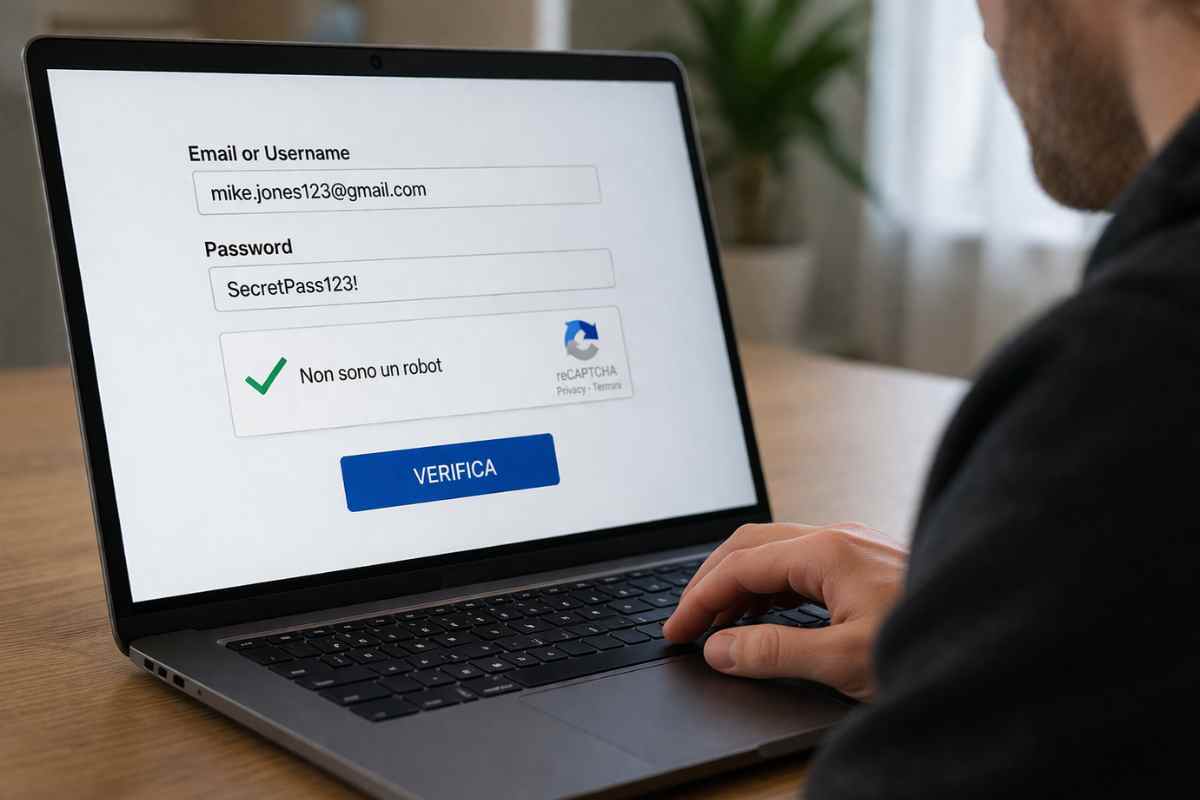

L’abitudine è il miglior alleato del crimine informatico. Ogni giorno confermiamo la nostra umanità cliccando su idranti, strisce pedonali o semplicemente spuntando una casella per dichiarare di non essere un algoritmo.

Questa familiarità con i sistemi CAPTCHA ha generato una zona d’ombra in cui i cybercriminali si sono insediati con estrema efficacia. Non si tratta più solo di phishing grossolano, ma di una manipolazione tecnica che sfrutta la nostra risposta pavloviana ai protocolli di sicurezza standard.

Una delle varianti più insidiose emerse recentemente non si limita a chiedere dati, ma istruisce l’utente a compiere azioni tecniche sul proprio sistema. Il meccanismo è subdolo: una pagina web contraffatta mostra un errore nel caricamento del CAPTCHA e suggerisce una “procedura di verifica manuale”. Viene chiesto di premere una combinazione di tasti, solitamente Windows + R, incollare una stringa di codice precedentemente copiata negli appunti e premere Invio.

Perché quella verifica d’identità potrebbe essere pericolosa

In quel preciso istante, l’utente sta bypassando involontariamente tutte le barriere del browser, eseguendo uno script PowerShell che scarica ed esegue malware direttamente nel cuore del sistema operativo. È un salto di qualità nel social engineering: non è il software che inganna la macchina, ma è l’essere umano che, convinto di dimostrare la propria identità, apre la porta principale all’aggressore.

Perché quella verifica d’identità potrebbe essere pericolosa – Webnews.it

Curiosamente, mentre oggi usiamo questi sistemi per difenderci dagli attacchi, le prime iterazioni dei CAPTCHA, ideate da Luis von Ahn all’inizio degli anni 2000, avevano lo scopo collaterale di aiutare la digitalizzazione dei vecchi archivi del New York Times, sfruttando lo sforzo cognitivo umano per decifrare parole che gli scanner OCR non riuscivano a leggere.

Il successo di queste truffe risiede nella perfetta replica visiva delle interfacce di Google o Cloudflare. Gli infostealer moderni, come Lumma o StealC, non puntano solo alle password salvate. Il vero obiettivo sono i cookie di sessione e i token di autenticazione. Se un hacker ottiene un cookie attivo, può accedere a un account bypassando anche l’autenticazione a due fattori (2FA), poiché per il server quella sessione risulta già legittimamente avviata.

L’intuizione meno scontata in questo scenario è che la nostra eccessiva fiducia nel “design della sicurezza” sia diventata una vulnerabilità. Abbiamo imparato a riconoscere i lucchetti verdi o i loghi familiari, ma abbiamo smesso di interrogarci sul contesto. Se un sito di streaming illegale o un portale per scaricare software gratuito ci chiede una verifica dell’identità tramite un comando di sistema, la nostra percezione del rischio dovrebbe attivarsi, eppure la rassicurante estetica del CAPTCHA anestetizza il sospetto.

Le varianti meno aggressive ma altrettanto pericolose utilizzano le notifiche push. “Clicca Consenti per dimostrare che non sei un robot” è il comando che trasforma il browser in un generatore incessante di pop-up pubblicitari o falsi avvisi di sistema. Queste campagne non mirano a distruggere il computer, ma a saturare l’attenzione dell’utente per spingerlo verso ulteriori truffe di supporto tecnico.

La difesa non passa più soltanto da un antivirus aggiornato, che pure resta fondamentale, ma dalla comprensione che nessun sistema di verifica legittimo chiederà mai di copiare script nel terminale o di disabilitare protezioni per confermare la propria natura umana. La fretta di accedere al contenuto desiderato resta, purtroppo, il vettore d’attacco più difficile da patchare.