La scoperta di una botnet denominata “Bigpanzi”, che dal 2015 ha infettato oltre 170.000 smart TV e set-top box Android in tutto il mondo, ha spostato l’attenzione sulla vulnerabilità dei dispositivi domestici che consideriamo inerti.

Non si tratta di una minaccia teorica: secondo i dati rilevati dai ricercatori di cybersecurity di Qianxin nel 2024, questa rete trasforma gli schermi in strumenti per attacchi DDoS o nodi per lo streaming illegale di contenuti protetti da copyright. Il malware si insinua principalmente attraverso firmware contraffatti o applicazioni scaricate al di fuori degli store ufficiali, agendo silenziosamente in background mentre l’utente guarda un film o naviga nei menu.

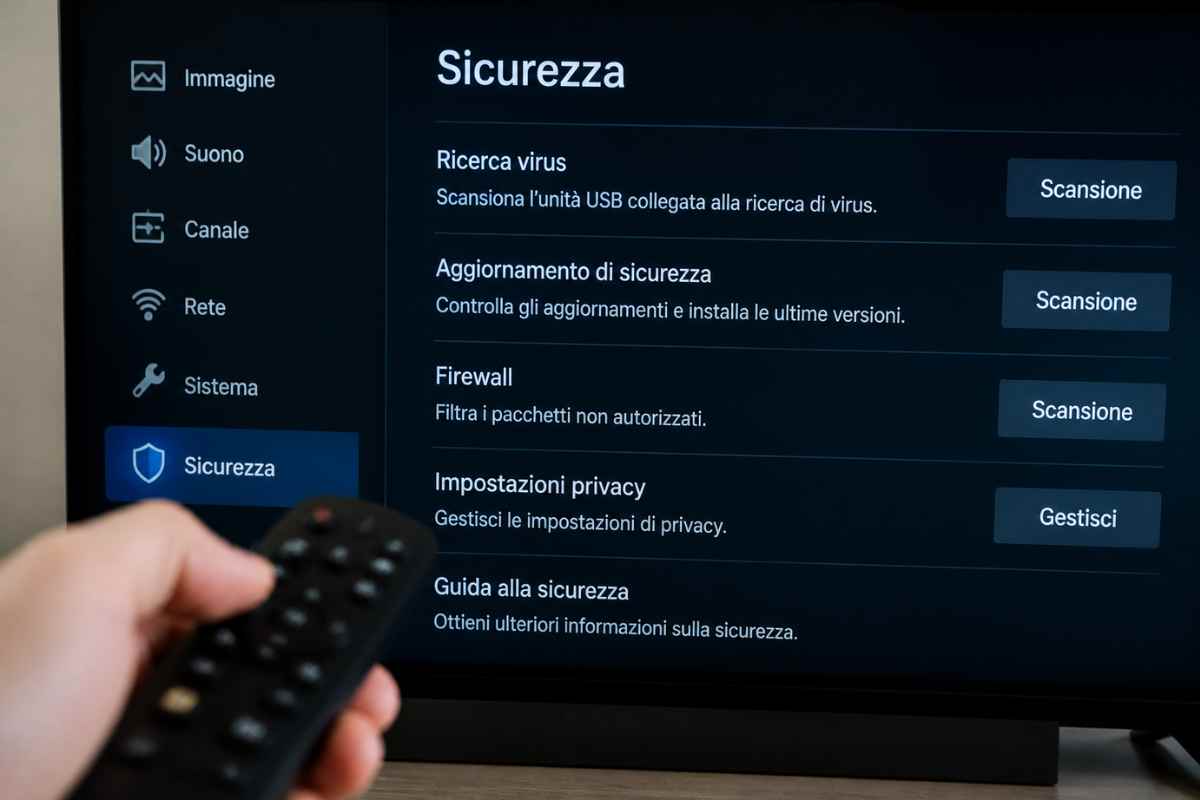

Come identificare un’infezione sulla TV

L’infezione non si manifesta con messaggi di errore evidenti, ma attraverso piccoli segnali di instabilità del sistema che spesso vengono scambiati per obsolescenza hardware. Il primo controllo fondamentale riguarda l’analisi dei consumi energetici e del traffico dati nel router: una smart TV che scambia grandi quantità di pacchetti mentre è in standby è il primo indicatore di un processo malevolo attivo. In secondo luogo, è necessario ispezionare la lista delle applicazioni installate cercando voci con nomi generici, come “Terminal” o “Media Player”, che non corrispondono a software certificati dal produttore.

Come identificare un’infezione sulla TV-webnews.it

Il terzo passaggio prevede l’utilizzo di uno scanner di rete per verificare se il dispositivo ha porte aperte non necessarie, tipicamente utilizzate dagli aggressori per inviare comandi da remoto. Un dettaglio spesso trascurato riguarda l’uso dei dispositivi infetti come server proxy per il traffico di terzi. In questo scenario, l’indirizzo IP domestico viene utilizzato da sconosciuti per compiere attività illecite, rendendo l’intestatario della linea potenzialmente responsabile di azioni compiute a sua insaputa.

La botnet Bigpanzi sfrutta un’architettura estremamente complessa capace di aggiornarsi automaticamente, rendendo la rimozione manuale del virus particolarmente difficile se non si procede a un ripristino totale delle impostazioni di fabbrica.

Controintuitivamente, mantenere la TV scollegata dal Wi-Fi quando non in uso non è una protezione definitiva se il malware è già presente, poiché molti di questi software sono progettati per attivarsi non appena viene rilevata una connessione stabile, accumulando dati localmente nella memoria cache per poi esfiltrarli in pacchetti compressi durante le ore notturne. Alcuni ceppi di malware sono stati rinvenuti persino in adattatori USB-Ethernet economici di dubbia provenienza, che fungono da ponte per bypassare le protezioni integrate del sistema operativo.

La sicurezza degli schermi domestici è ulteriormente minata dalla scarsa frequenza con cui i produttori rilasciano patch di sicurezza per i modelli che hanno più di tre anni di vita commerciale. Mentre uno smartphone riceve aggiornamenti mensili, una smart TV viene spesso abbandonata al suo firmware originale, diventando un bersaglio facile per exploit già noti ma mai corretti a livello di codice sorgente.

Il costo marginale di un attacco informatico su larga scala contro questi dispositivi è sceso drasticamente, permettendo a piccoli gruppi di hacker di gestire infrastrutture globali con investimenti minimi. L’attuale configurazione dei set-top box basati su versioni datate di Android Open Source Project (AOSP) rappresenta oggi l’anello più debole della catena di sicurezza digitale all’interno delle abitazioni private.