La vulnerabilità individuata da Google nel kernel di Windows è stata sfruttata da un gruppo di cybercriminali russi per effettuare attacchi di tipo “spear phishing”. Microsoft ha consigliato agli utenti di utilizzare Windows 10, in quanto solo questo sistema operativo offre la massima protezione. La patch verrà distribuita il prossimo 8 novembre.

Secondo Microsoft, l’exploit che circola in Rete è stato sviluppato da Strontium, un gruppo di cracker che tenta di accedere ai computer di agenzie governative, istituzioni diplomatiche e organizzazioni militari per rubare informazioni riservate. Gli attacchi sono effettuati attraverso l’invio di email contenenti link a siti infetti. Per accedere al computer della vittima viene sfruttata la vulnerabilità di Flash Player (che Adobe ha risolto con la versione 23.0.0.205). I malintenzionati ottengono quindi privilegi elevati e superano le difese della sandbox del browser, sfruttando il bug nel kernel di Windows. Infine viene installata una backdoor nel file system.

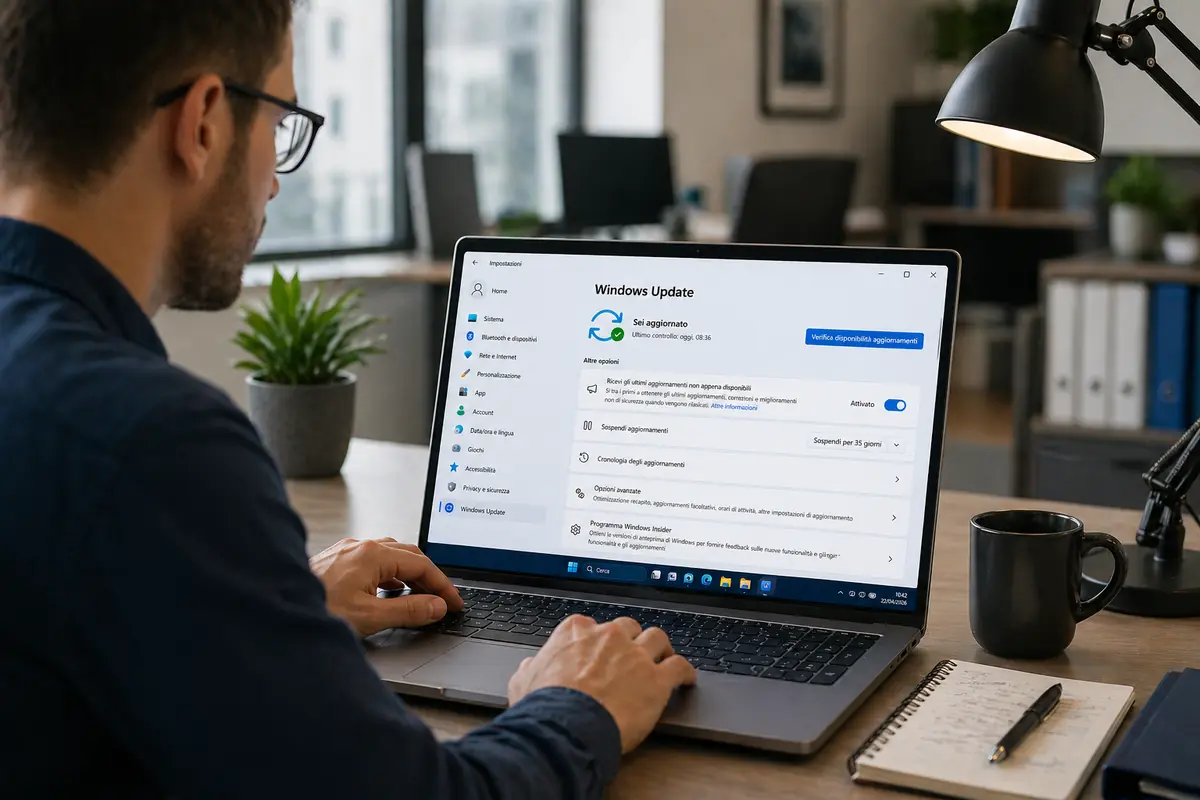

Microsoft ha comunicato che la vulnerabilità zero-day è presente in tutte le versioni di Windows (da Windows Vista a Windows 10). In Windows 10 Anniversary Edition sono state implementate diverse funzionalità di sicurezza che impediscono l’accesso al kernel e l’installazione della backdoor. L’azienda di Redmond consiglia quindi di effettuare l’upgrade a Windows 10 e di utilizzare il browser Microsoft Edge. Gli utenti enterprise che hanno attivato Windows Defender Advanced Threat Protection (ATP) dovrebbe essere al sicuro, in quanto il servizio è in grado di bloccare simili attacchi.

Microsoft ha ringraziato Google per aver fornito aiuto nell’indagine relativa al problema, ma ha sottolineato che la divulgazione dei dettagli sulle vulnerabilità dovrebbe avvenire in maniera coordinata. L’azienda di Mountain View ha invece pubblicato le informazioni dopo soli 7 giorni dalla comunicazione fatta a Microsoft.