Come altri servizi web, anche Dropbox implementa un sistema di autenticazione in due passaggi per garantire una maggiore sicurezza agli utenti. Q-CERT ha però scoperto una vulnerabilità che permette di bypassare la verifica, sfruttando l’assenza di controllo sulla validità dell’indirizzo email. È sufficiente effettuare il login usando un account simile a quello della vittima. L’azienda è stata avvertita del problema e ha risolto immediatamente il bug segnalato su Dropbox.

L’autenticazione (o verifica) in due passaggi è un livello extra di sicurezza che prevede l’inserimento di un codice inviato via SMS. Se un malintenzionato riesce ad ottenere il nome utente e la password della vittima, è piuttosto semplice eludere la protezione. La vulnerabilità consiste nel fatto che Dropbox non controlla l’autenticità dell’indirizzo email durante il processo di registrazione, quindi è sufficiente aggiungere un punto all’email (ad esempio, pinco.pallino@outlook.com).

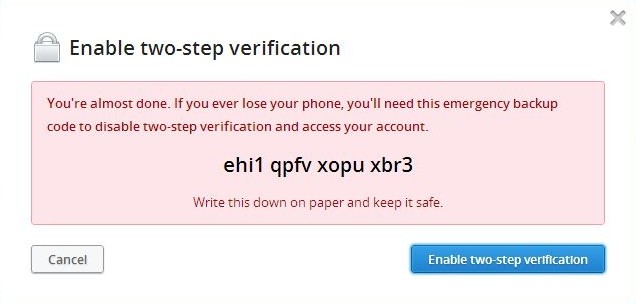

Per l’account fake viene generato un codice di emergenza, da usare nel caso in cui l’utente perda il suo cellulare. Dato che Dropbox non distingue tra pinco.pallino@outlook.com e pincopallino@outlook.com, questo codice funzionerà anche sull’account della vittima. Se un malintenzionato riesce a sottrarre le credenziali di accesso (mediante phishing o keylogger), può disattivare l’autenticazione in due passaggi, inserendo appunto il codice di emergenza.